Việt Nam và cơ hội “nghìn năm có một” tiến đến tương tai

Tại Hội nghị “Phát triển nguồn nhân lực phục vụ công nghiệp bán dẫn” với sự tham dự của Thủ tướng Phạm Minh Chính, Bộ trưởng Bộ Kế hoạch và Đầu tư Nguyễn Chí Dũng khẳng định, Việt Nam đang có cơ hội "nghìn năm có một" để tham gia vào chuỗi giá trị ngành công...

Những ngày qua, Giám đốc điều hành Apple - Tim Cook có chuyến thăm và làm việc tại Việt Nam, nhân dịp này...

Mới đây, CNBC đưa tin, Mỹ đã theo đuổi chương trình nghị sự "kết bạn" khi cạnh tranh với Trung Quốc ngày...

Số liệu của Tổng cục Thống kê chỉ ra rằng, GDP của Việt Nam trong quý I/2023 ước tính tăng 5,66% so với...

Quý 1/2024, đã có hơn 6,17 tỷ USD vốn đầu tư nước ngoài đăng ký vào Việt Nam, tăng 13,4% so với cùng kỳ...

Tại Hội nghị “Phát triển nguồn nhân lực phục vụ công nghiệp bán dẫn” với sự tham dự của Thủ tướng...

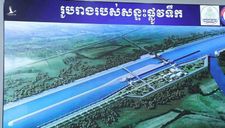

Tháng 5/2023, Hội đồng Bộ trưởng Campuchia phê chuẩn Dự án Kênh đào Funan Techo (còn gọi là Dự án Hệ thống...

Việt Nam đã và đang thu hút sự chú ý và khen ngợi từ các quốc gia khác về mô hình giáo dục hiệu quả...

Sau hơn 10 năm thực hiện Nghị định số 24/2012/NÐ-CP của Chính phủ về quản lý hoạt động kinh doanh vàng,...

Những ngày gần đây, phong trào biểu tình ủng hộ Palestine trong xung đột ở Dải Gaza đang diễn ra với quy...

Trang Reuters vừa trích lời hai quan chức Mỹ cho biết, Mỹ đang chuẩn bị gói viện trợ quân sự trị giá hơn...

Hãng thông tấn nhà nước Triều Tiên KCNA cho biết nhà lãnh đạo Kim Jong Un chỉ đạo thực hiện cuộc tập...

Từ chiều tối 22/4 đến sáng sớm 23/4, Đài Loan hứng tổng cộng 93 trận động đất, bờ biển phía đông...