Mỹ buộc tội hacker Trung Quốc ăn cắp nghiên cứu vắc-xin chống dịch Covid-19

Hai tin tặc Trung Quốc đã bị truy tố về các vụ hack vào các tổ chức và công ty khác nhau, trong một chiến dịch quy mô toàn cầu được bắt đầu từ hơn 10 năm trước.

Các công tố viên Hoa Kỳ vừa buộc tội hai công dân Trung Quốc, được cho là đang làm việc cho văn phòng tình báo nhà nước Trung Quốc, vì có liên quan đến một hoạt động tấn công mạng toàn cầu quy mô khổng lồ nhắm vào hàng trăm công ty và chính phủ Mỹ trong hơn một thập kỷ qua.

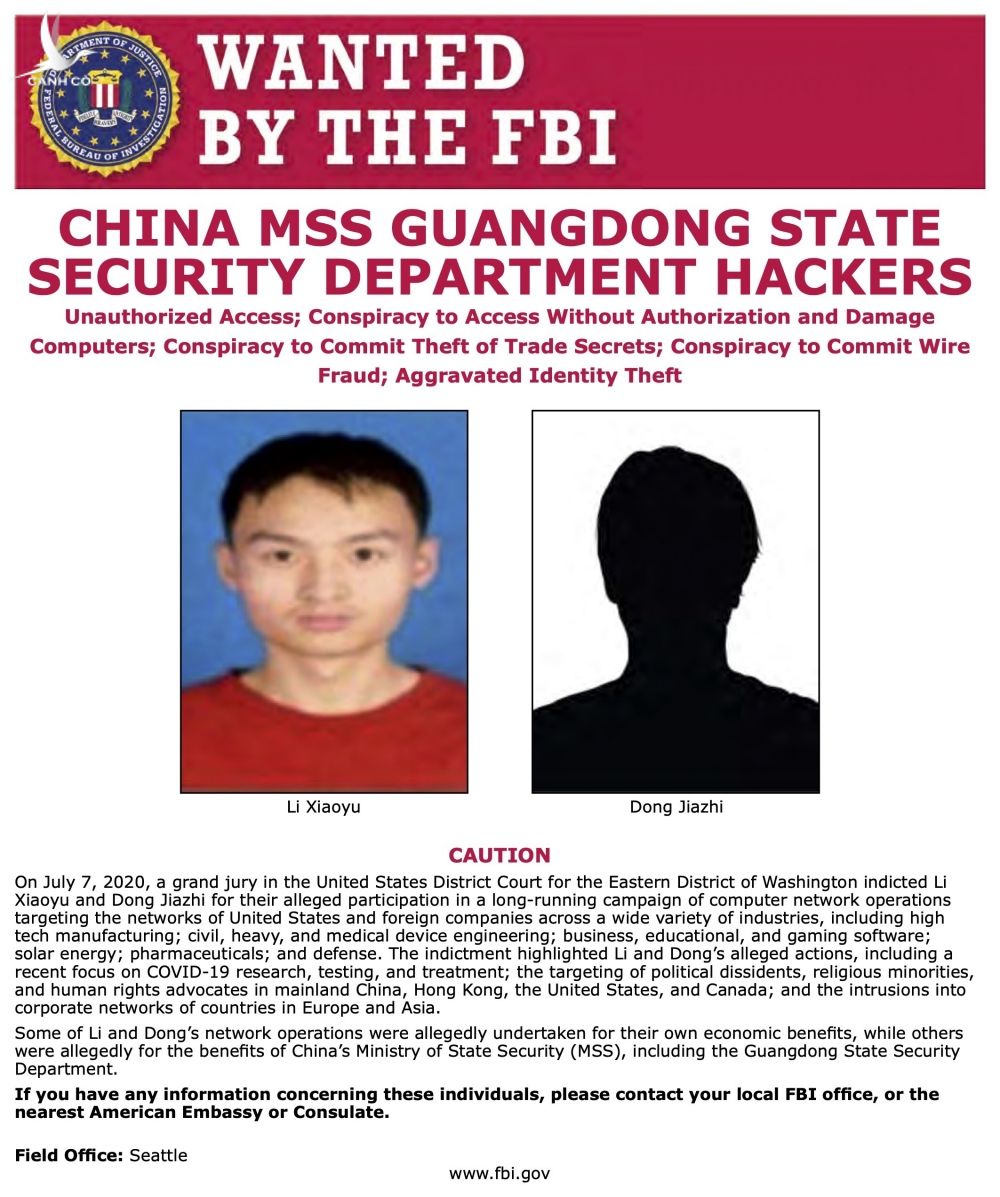

Bản cáo trạng cáo buộc Li Xiaoyu, 34 tuổi và Dong Jiazhi, 33 tuổi, đã đánh cắp hàng terabyte dữ liệu từ các công ty công nghệ cao, trên khắp thế giới bao gồm cả ở Mỹ, các công tố viên cho biết. Cả hai được cho là đã được đào tạo về các ứng dụng máy tính tại cùng một trường đại học ở Trung Quốc.

Các cuộc tấn công bắt đầu từ 10 năm trước, nhưng gần đây, các công tố viên cáo buộc hai tin tặc đã nhắm tới mạng lưới của hơn một chục công ty Mỹ ở Maryland, Massachusetts và California đang chịu trách nhiệm phát triển vắc-xin và phương pháp điều trị cho virus corona mới.

Bản cáo trạng được đưa ra chỉ vài tuần sau khi cả FBI và Cục An ninh nội địa cảnh báo rằng Trung Quốc đang tích cực cố gắng đánh cắp dữ liệu nghiên cứu của Mỹ liên quan đến đại dịch Covid-19.

“Các tin tặc được phát hiện lần đầu tiên sau khi chúng nhắm vào một mạng lưới của Bộ Năng lượng Hoa Kỳ tại Hanford, Washington”, đại diện Bộ Tư pháp cho biết. “Các tin tặc cũng nhắm vào các công ty ở Úc, Hàn Quốc và một số quốc gia châu Âu. Chúng sử dụng các lỗ hổng đã biết nhưng chưa được vá trong phần mềm máy chủ web được sử dụng rộng rãi, để đột nhập vào mạng của nạn nhân. Từ đó, tin tặc đã cài đặt phần mềm đánh cắp mật khẩu để có quyền truy cập sâu hơn vào hệ thống của họ”.

Các công tố viên nói rằng sau khi đã xây dựng xong “cửa hậu” này, các tin tặc sẽ thường xuyên quay trở lại các hệ thống mạng này, trong một số trường hợp, nhiều năm sau đó.

Theo cáo trạng, các tin tặc đã đánh cắp các bí mật thương mại và tài sản trí tuệ trị giá hàng trăm triệu USD. Đồng thời, các công tố viên cũng cáo buộc rằng các tin tặc đã đánh cắp dữ liệu liên quan đến các chương trình vệ tinh quân sự, mạng không dây quân sự và hệ thống sóng năng lượng cao và laser siêu công suất từ các nhà thầu quốc phòng.

Các tin tặc được cho là đã nhắm mục tiêu nạn nhân thay mặt cho các dịch vụ tình báo của Trung Quốc, nhưng cũng có trường hợp hack vì lợi ích tài chính cá nhân. Các công tố viên cho biết trong một trường hợp, tin tặc đã tìm cách tống tiền tiền điện tử từ một công ty nạn nhân, bằng cách đe dọa sẽ công bố mã nguồn bị đánh cắp của nạn nhân lên Internet.

John C. Demers, trợ lý tổng chưởng lý Hoa Kỳ về an ninh quốc gia, nói rằng các bản cáo trạng là những ví dụ cụ thể về cách thức Trung Quốc sử dụng tin tặc để trộm cắp, sao chép và thay thế đối với các công ty “phi Trung Quốc” trên thị trường toàn cầu.

Demers cũng cáo buộc Trung Quốc cung cấp nơi trú ẩn an toàn cho tin tặc.

Mandiant, bộ phận ứng phó sự cố của công ty bảo mật FireEye, cho biết họ đã theo dõi các tin tặc từ năm 2013 và các chiến thuật, kỹ thuật và quy trình được sử dụng bởi các tin tặc là phù hợp với các phát hiện.

Để che giấu hành vi trộm cắp thông tin và tránh bị phát hiện, các tin tặc thường đóng gói dữ liệu nạn nhân trong các tệp nén RAR, thay đổi tên và phần mở rộng của tài liệu (ví dụ như .rar hoặc .jpg). Các tài liệu này sau đó cũng được che giấu tại các vị trí có vẻ vô hại trên các hệ thống mạng của nạn nhân, hay thậm chí cả trong thùng rác (recycle bins).

Nếu bị truy tố, mỗi tin tặc trên có thể phải đối mặt với án phạt hơn 40 năm tù. Nhưng vì các tin tặc được cho là vẫn ở Trung Quốc, nên bất kỳ sự dẫn độ nào đến Mỹ đều rất khó xảy ra.

Thành Nhân/Techcrunch