ANM 18/5: Apple chấp nhận lưu trữ toàn bộ dữ liệu người dùng trên máy chủ đặt tại Trung Quốc

Ngày 17/5, New York Times đưa tin, Apple đã chấp thuận kế hoạch lưu trữ dữ liệu người dùng trên các máy chủ do một công ty Trung Quốc vận hành, đặt trên lãnh thổ Trung Quốc, đồng thời chuyển cả khoá mã hoá sang Trung Quốc.

Điều này có thể tạo điều kiện cho chính phủ truy cập vào tin nhắn, ảnh, email, tài liệu và dữ liệu vị trí của hàng triệu người dùng Trung Quốc một cách dễ dàng. Bên cạnh đó, Apple còn xây dựng bộ máy kiểm duyệt ứng dụng trên AppStore Trung Quốc, nhằm loại bỏ những ứng dụng mà chính quyền Trung Quốc không muốn, như các hãng tin nước ngoài, ứng dụng hẹn hò đồng tính, ứng dụng nhắn tin mã hóa, các công cụ để tổ chức biểu tình ủng hộ dân chủ và vượt qua các hạn chế về Internet, cũng như các ứng dụng liên quan đến Đức Đạt Lai Lạt Ma. Apple tuyên bố họ tuân thủ luật pháp tại Trung Quốc và làm mọi thứ có thể để bảo vệ dữ liệu khách hàng. Phát ngôn viên của Apple khẳng định, công ty này vẫn kiểm soát khóa bảo vệ dữ liệu của khách hàng Trung Quốc và hãng đã sử dụng công nghệ mã hóa tiên tiến nhất tại nước này – tiên tiến hơn so với những gì họ sử dụng ở các quốc gia khác.

Cùng liên quan đến vấn đề bảo mật của các thiết bị của Apple, nhà nghiên cứu bảo mật mạng Đức Fabian Bräunlein mới đây cho biết đã phát hiện cách khai thác mới cho phép tải lên dữ liệu tùy ý từ các thiết bị không được kết nối với Internet bằng cách gửi chương trình phát sóng “Find My Bluetooth” đến các thiết bị Apple ở gần. Cụ thể, ông đã dựa trên nghiên cứu trước đó của nhóm nghiên cứu tại Đại học Kỹ thuật Darmstadt (Đức) – những người đã reverse-engineer mạng Find My của Apple để phát triển OpenHaystack – công cụ cho phép người dùng tạo các phụ kiện riêng có thể được theo dõi và tìm thấy bởi dịch vụ định vị này. Tuy nhiên, việc reverse-engineer này cũng tiềm ẩn khả năng giao thức có thể được mô phỏng để tải dữ liệu tùy ý lên Internet bằng cách truyền thông tin qua tín hiệu Bluetooth và sau đó chuyển dữ liệu được mã hóa đến máy chủ của Apple, từ đó ứng dụng macOS có thể truy xuất, giải mã và đọc dữ liệu đã tải lên.

Vừa qua, Cục Điều tra Liên bang Mỹ (FBI) đã ra Thông báo Công nghiệp Tư nhân (PIN), cảnh báo về việc tin tặc mạo danh Truist – công ty chủ quản ngân hàng lớn thứ 6 tại Mỹ – trong một chiến dịch tấn công lừa đảo nhằm lây nhiễm Trojan điều khiển từ xa (RAT) cho nạn nhân. Theo đó, tin tặc đã đăng ký tên miền, tạo ứng dụng và sử dụng các chủ đề email trông có vẻ liên quan đến công ty này để lừa nạn nhân tải mã độc về máy. Để gia tăng tỷ lệ thành công, tin tặc sử dụng mã độc hiện chưa bị phát hiện bởi bất cứ công cụ chống mã độc nào trên VirusTotal. Mã độc này có khả năng ghi tổ hợp bàn phím, chụp ảnh màn hình, leo thang đặc quyền… Một số tổ chức tài chính khác tại Mỹ và Anh (MayBank, FNB America và Cumberland Private) có vẻ cũng bị giả mạo trong chiến dịch này.

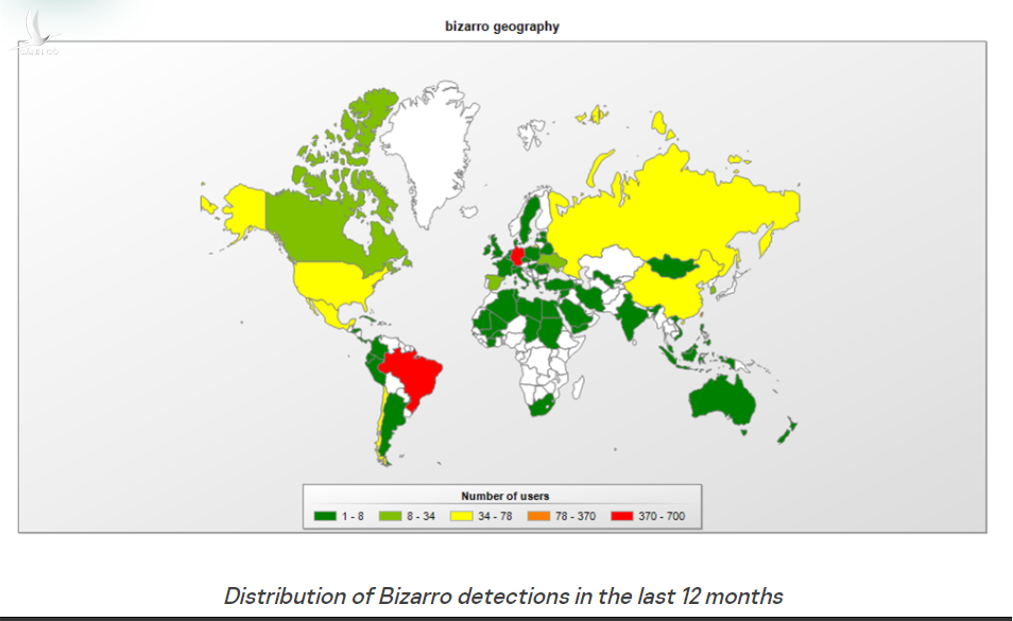

Trong một diễn biến khác liên quan đến tội phạm mạng sử dụng mã độc, ngày 17/5, hãng bảo mật Kaspersky công bố phân tích về mã độc ngân hàng Bizarro, có khả năng đánh cắp thông tin đăng nhập ngân hàng và chiếm đoạt ví Bitcoin từ người dùng Android. Bizarro được phát tán qua các gói Microsoft Installer được nạn nhân tải trực tiếp từ các liên kết trong thư rác hoặc cài đặt qua ứng dụng bị trojan hóa. Sau khi được cài đặt, mã độc sẽ kết thúc tất cả các tiến trình trình duyệt đang chạy để chấm dứt phiên duyệt trang web ngân hàng trực tuyến hiện có – như vậy, khi người khởi động lại trình duyệt, họ sẽ phải nhập lại thông tin đăng nhập, cho phép mã độc thu thập thông tin. Mã độc này có một module chụp ảnh màn hình, cho phép theo dõi liên tục clipboard hệ thống để tìm kiếm địa chỉ ví Bitcoin. Nếu tìm thấy, địa chỉ này sẽ được thay thế bởi ví của kẻ phát triển mã độc. Bên cạnh đó, Bizarro còn có một module cửa hậu chính có khả năng thực hiện hơn 100 lệnh. Bizarro được sử dụng để nhắm mục tiêu vào khách hàng của hơn 70 ngân hàng tại Châu Âu và Nam Mỹ.

Cùng ngày, Chính phủ Anh đã công bố sáng kiến mới, kêu gọi các doanh nghiệp mua sắm và cung cấp dịch vụ kỹ thuật số đưa ra tư vấn về việc phòng thủ trước các cuộc tấn công chuỗi cung ứng phần mềm và các biện pháp tăng cường an ninh mạng trên toàn quốc. Sáng kiến này là một phần của nỗ lực phục hồi mạng được đề ra trong Chiến lược An ninh mạng Quốc gia Anh. Dựa vào các tư vấn được đưa ra trong cuộc khảo sát kéo dài 2 tháng này, chính phủ Anh sẽ xem xét việc tăng cường các chính sách an ninh mạng hiện tại cũng như các lĩnh vực cần được cải thiện.

Tại Ireland, Trung tâm An ninh mạng Quốc gia Ireland (NCSC) đã đưa ra cảnh báo về vụ tấn công bằng mã độc tống tiền vào Dịch vụ Y tế Cộng đồng Ireland (HSE), cho biết mã độc được sử dụng trong vụ tấn công này là Conti, một dòng mã độc tống tiền xuất hiện vào năm 2020 và đã được sử dụng trong nhiều nỗ lực tống tiền. Cơ quan này cho biết đang hợp tác với Liên minh Châu Âu và các đồng minh khác để chia sẻ thông tin về vụ việc và đảm bảo HSE nhanh chóng có được sự hỗ trợ mạng từ quốc tế. Phát biểu về vụ việc, Thủ tướng Ireland – Micheál Martin khẳng định nước này sẽ không trả tiền chuộc.

Trần Anh